Apple stattet iMessage unter iOS 14 mit eigener Sandbox für eine erhöhte Sicherheit aus

Von Apple nicht großartig kommuniziert, brachte iOS 14 eine unter der Haube durchaus wichtige Neurerung für iMessage mit. Dabei handelt es sich um ein sogenanntes "BlastDoor" Sandbox-System, welches Angriffe über iMessage auf iPhones und iPads unterbinden soll. Während sich Apple hierzu nicht weiter äußerte, hat nun Samuel Groß, seines Zeichens Sicherheitsforscher in Googles Project Zero, einige Details dazu veröffentlicht (via ZDNet). Vereinfacht ausgedrückt handelt es sich bei BlastDoor um eine Sandbox-Funktion, die zunächst sämtliche unsicheren Daten in iMessage verarbeitet, ehe diese an die eigentliche App weitergeleitet werden. Zur Erinnerung: Eine Sandbox ist eine Sicherheitsmaßnahme, in der Code getrennt vom Betriebssystem ausgeführt wird, um das Hauptsystem hierdurch zu schützen. Grundsätzlich laufen unter iOS sämtliche Apps in einer eigenen Sandbox. Mit BlastDoor hat Apple nun eine eigene Sandbox innerhalb der iMessage-App eingeführt.

Von Apple nicht großartig kommuniziert, brachte iOS 14 eine unter der Haube durchaus wichtige Neurerung für iMessage mit. Dabei handelt es sich um ein sogenanntes "BlastDoor" Sandbox-System, welches Angriffe über iMessage auf iPhones und iPads unterbinden soll. Während sich Apple hierzu nicht weiter äußerte, hat nun Samuel Groß, seines Zeichens Sicherheitsforscher in Googles Project Zero, einige Details dazu veröffentlicht (via ZDNet). Vereinfacht ausgedrückt handelt es sich bei BlastDoor um eine Sandbox-Funktion, die zunächst sämtliche unsicheren Daten in iMessage verarbeitet, ehe diese an die eigentliche App weitergeleitet werden. Zur Erinnerung: Eine Sandbox ist eine Sicherheitsmaßnahme, in der Code getrennt vom Betriebssystem ausgeführt wird, um das Hauptsystem hierdurch zu schützen. Grundsätzlich laufen unter iOS sämtliche Apps in einer eigenen Sandbox. Mit BlastDoor hat Apple nun eine eigene Sandbox innerhalb der iMessage-App eingeführt.

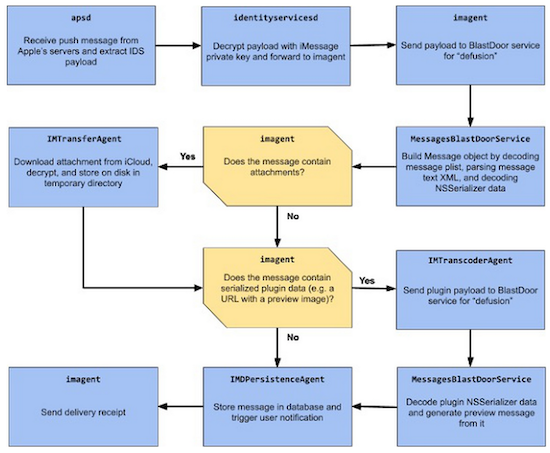

BlastDoor ist dabei die erste Instanz in iMessage, von der die Nachrichten entgegengenommen, inspiziert und geprüft werden. Hierdurch kann potenzieller Schadcode in Nachrichten nicht mit dem System interagieren oder auf Nutzerdaten zugreifen. Groß erklärt dies mit der unten eingebetteten Grafik und schreibt dazu:

As can be seen, the majority of the processing of complex, untrusted data has been moved into the new BlastDoor service. Furthermore, this design with its 7+ involved services allows fine-grained sandboxing rules to be applied, for example, only the IMTransferAgent and apsd processes are required to perform network operations. As such, all services in this pipeline are now properly sandboxed (with the BlastDoor service arguably being sandboxed the strongest).

ZDNet weist darauf hin, dass Sicherheitsforscher in den vergangenen Jahren verschiedene Angriffe entdeckt haben, bei denen entfernter Code über iMessage-Nachrichten eingeschleust werden und das iPhone oder iPad auf diese Weise infiltriert werden konnte. Durch BlastDoor soll dies nun der Vergangenheit angehören. Groß kam der neuen Sicherheitsfunktion auf die Spur, nachdem er festgestellt hatte, dass iMessage-Angriffe, die in der Vergangenheit gegen Al Jazeera Journalisten durchgeführt wurden, unter iOS 14 nicht mehr funktionierten. Seinen Angaben zufolge sind die ergriffenen Maßnahmen das beste was Apple tun konnte, um iMessage deutlich sicherer als in der Vergangenheit zu machen, ohne dabei die Abwärtskompatibilität zu beeinträchtigen.

This blog post discussed three improvements in ?iOS 14? affecting iMessage security: the BlastDoor service, resliding of the shared cache, and exponential throttling. Overall, these changes are probably very close to the best that could've been done given the need for backwards compatibility, and they should have a significant impact on the security of iMessage and the platform as a whole.

It's great to see Apple putting aside the resources for these kinds of large refactorings to improve end users' security. Furthermore, these changes also highlight the value of offensive security work: not just single bugs were fixed, but instead structural improvements were made based on insights gained from exploit development work.

Wer sich für die Details von BlastDoor interessiert, sei auf den durchaus interessanten Bericht im Project Zero Blog verwiesen.

Kommentare

Ansicht der Kommentare: Linear | Verschachtelt

VBMichi am :

Also eine Sandbox in einer Sandbox? Wann kommt dann die Sandbox f\374r die Sandbox in der Sandbox? \ud83e\udd14

SOE am :

Eine Sandbox blockt offensichtliche Codeausführungen ab. Wie der Versuch, ohne Nutzung der API direkt auf die Kamera zuzugreifen.

Analog zu einem Kind, das im Sandkasten sitzt und nicht rauskommt. Dieser Sandkasten verhindert aber nicht, dass dir das Kind einen Sandkuchen geben kann, in dem sich ein Böller befindet.

Das übernimmt die BlastDoor und prüft, ob der in einer Nachricht verschickte Code tatsächlich ist, was er zu sein vorgibt. Lässt den per Nachricht verschickten Code also "explodieren", wenn im Kuchen ein Böller steckt.

Watishierlos am :

Oft kommen Nachrichten nicht an, sind verdreht, oder tauchen auf der watch auf und auf dem phone erst Stunden sp\344ter (selbst bei manuellem \366ffnen der App)

Ich kann iMessage nicht mehr zuverl\344ssig nutzen, da ich der App nicht mehr vertraue, was das zustellen und empfangen der Nachrichten angeht

eR am :